Britse oplichter steelt meer dan $650.000 aan crypto van Twitter-gebruikers

Een oplichter uit het Verenigd Koninkrijk, actief onder de namen @ape_31 en @60711 op X, heeft het afgelopen jaar meer dan $650.000 buitgemaakt van ruim 250 nietsvermoedende gebruikers. Dit werd onthuld door blockchain-onderzoeker ZachXBT, die aantoonde hoe de oplichter slachtoffers verleidde met nep-winst- en verliesgegevens van een Bybit-demo-account en een nepnieuwsaccount gebruikte om mensen te laten betalen voor frauduleuze diensten.

Werkwijze van de oplichter

De oplichter, bekend als Ape 31, plaatste regelmatig screenshots van nep-transacties op grote Twitter-accounts, om betrokkenheid te creëren en gebruikers te lokken. Door te reageren op populaire accounts, slaagde Ape 31 erin gebruikers te misleiden met aanbiedingen voor betaalde copy trading-diensten. Gebruikers werden gevraagd vergoedingen van tussen de $250 en $500 te betalen, waarna ze direct werden geblokkeerd nadat de oplichter hun geld had ontvangen.

De oplichter maakte ook gebruik van Telegram, waar hij slachtoffers verleidde met beloften van veilige handel en gegarandeerde winsten. Eenmaal betaald, vroeg de oplichter vaak om extra geld onder het mom van beheer- of handelskosten. Zodra de slachtoffers betaalden, verbrak hij alle communicatie.

Hoe slachtoffers werden opgelicht

In een van de gevallen betaalde een slachtoffer $500 voor copy trading-diensten. Kort daarna vroeg Ape 31 om een extra $20.000, waarbij hij beweerde namens het slachtoffer te handelen zonder risico. Om vertrouwen te wekken, gaf de oplichter een API-sleutel waarmee het slachtoffer de valse handelsactiviteiten kon volgen. Toen het slachtoffer werd gevraagd nog eens $20.000 te sturen, werd hij geblokkeerd zodra de betaling was gedaan.

In een ander geval werd een slachtoffer misleid om $3.000 te sturen, met de belofte dat zijn investering zou groeien van $10.000 naar $100.000 binnen enkele dagen. Ook dit slachtoffer werd na de betaling genegeerd.

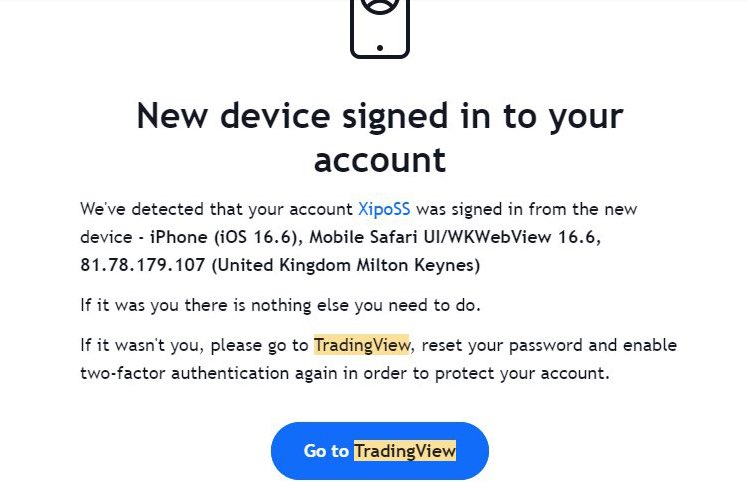

Een derde slachtoffer rapporteerde een verlies van $500 en ontdekte dat Ape 31 toegang had tot een TradingView-account met een UK Telecom IP-adres (81.78.179.107), wat bevestigde dat de oplichter in het Verenigd Koninkrijk gevestigd was, ondanks eerdere claims dat hij in Singapore woonde.

Meer dan 16 wallets gebruikt om $650.000 te stelen

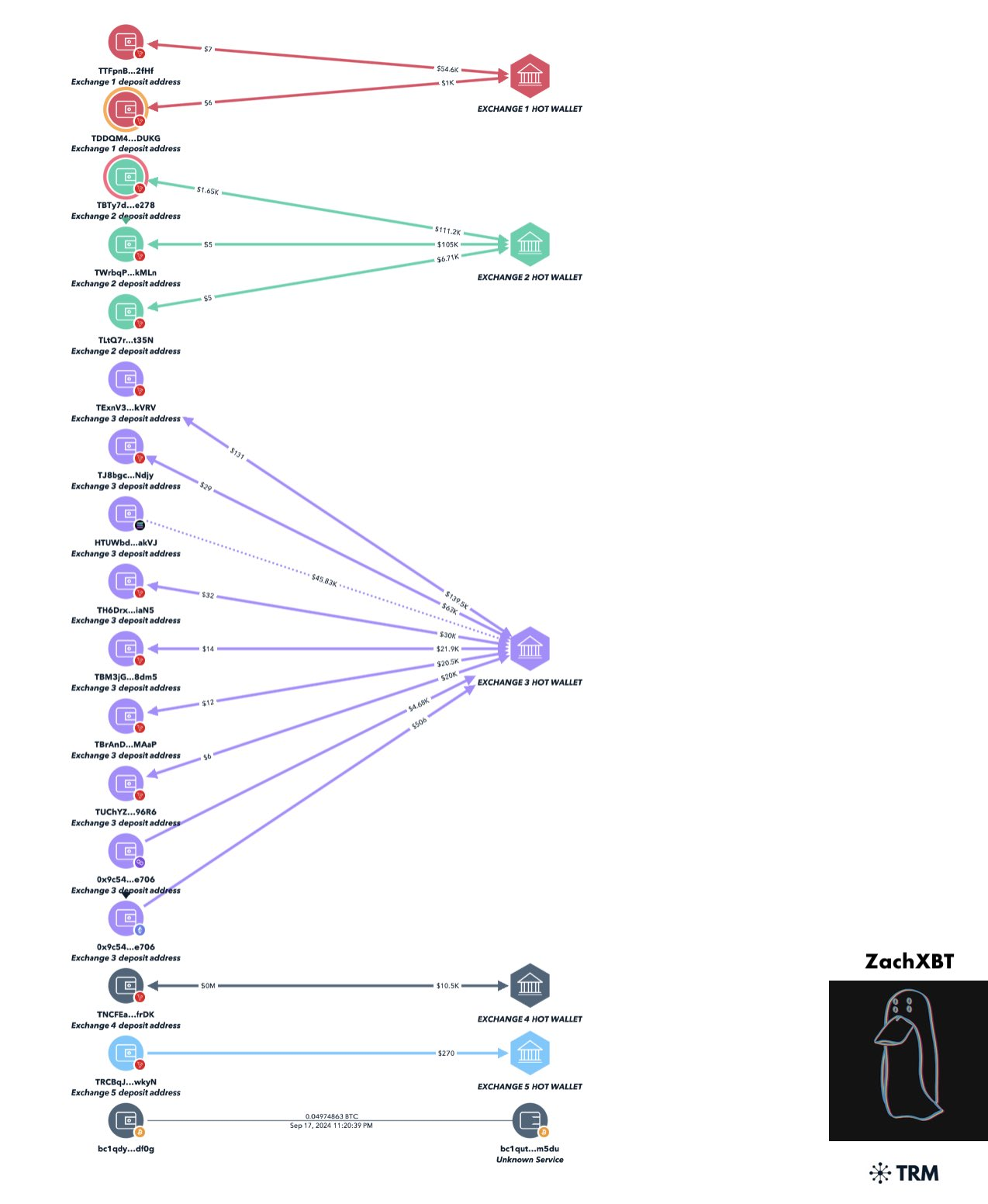

Volgens ZachXBT roteerde de oplichter regelmatig stortingsadressen en heeft hij in totaal meer dan 16 verschillende wallets gebruikt om betalingen te ontvangen. In slechts een jaar tijd verzamelden deze adressen meer dan $650.000, en het is waarschijnlijk dat er nog meer geld is gestolen.

Ape 31 probeerde ook andere slachtoffers te verleiden met een neppe OTC-deal, waarbij hij zelfs een videogesprek opnam met een doelwit. De stem in de opname werd later geïdentificeerd als die van de oplichter. ZachXBT ontdekte dat de oplichter gebruik maakte van verschillende beurzen, waaronder KuCoin, Kraken, Bitget, OKX, MEXC en Poloniex.

Fictieve identiteit en online sporen

Onderzoek wees uit dat Ape 31 in het Verenigd Koninkrijk woont en regelmatig van identiteit wisselt om zijn slachtoffers te misleiden. Hij heeft verschillende keren beweerd Omar te heten en vanuit Singapore te opereren. Daarnaast gebruikte hij een Brits telefoonnummer, +44-7466-727122, om zijn slachtoffers te benaderen.

Op Twitter en Telegram heeft de oplichter meerdere aliassen gebruikt, waaronder apethirtyone, apenumeral en APE131. Direct na de onthullingen van ZachXBT werden alle Twitter-accounts van de oplichter gedeactiveerd.

Ga verder met lezen

Dit vind je misschien ook leuk

Laat mensen jouw mening weten

Lees ook

Populair Nieuws

Loading